Ter gelegenheid van de 'Wereldwachtwoorddag' van dit jaar heeft beveiligingsfabrikant Kaspersky een onderzoek uitgebracht waaruit blijkt dat bij het gebruik van een enkele high-end GPU om met brute kracht wachtwoordhashes te kraken die worden beschermd door het MD5-algoritme, ongeveer 60% van de wachtwoorden binnen een uur kan worden gekraakt, en ongeveer 48% ervan zelfs binnen een minuut. Dit leidt tot hernieuwde zorgen in de branche over de veiligheid van traditionele wachtwoorden.

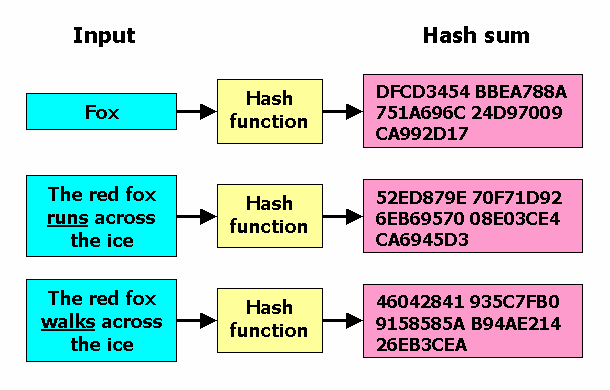

Voor het onderzoek selecteerde Kaspersky een voorbeeldset met meer dan 231 miljoen unieke wachtwoorden uit lekdatabases op het dark web, waarvan 38 miljoen nieuwe gegevens uit de vorige onderzoeksronde. De onderzoekers gebruikten MD5 om deze leesbare wachtwoorden opnieuw te hashen en voerden kraaktests uit op een enkele NVIDIA RTX 5090 grafische kaart. De resultaten toonden aan dat de overgrote meerderheid van de wachtwoorden in zeer korte tijd kon worden hersteld, wat ook de kwetsbaarheid van moderne cryptografiesystemen benadrukte in de context van de toenemende populariteit van hoogwaardige hardware.

Hoewel de RTX 5090 geen reguliere grafische kaart is voor gewone desktopgebruikers en duur is, wees Kaspersky erop dat dit geen substantiële drempel vormt. Aanvallers kunnen tegen lage kosten GPU's van vergelijkbaar niveau huren via cloudservices en 'per uur in rekening brengen' om wachtwoorden te kraken. Dit betekent dat zelfs als een gewone onderneming of website dergelijke dure hardware niet lokaal inzet, deze, zodra de wachtwoorddatabase is gelekt, nog steeds te maken krijgt met kraakmogelijkheden met hoge intensiteit in reële aanvalsscenario's.

Het onderzoeksrapport benadrukt dat de conclusie van deze test niet gericht is op het leesbare wachtwoord zelf, maar wijst op het structurele risico van ‘snelle hash-algoritmen’: elk systeem dat alleen afhankelijk is van snelle hash-algoritmen zoals MD5 om wachtwoorden op te slaan, zal niet langer voldoende veilig zijn nadat de database is gestolen. Kaspersky verklaarde in het rapport ronduit dat "het een aanvaller slechts één uur kost om drie van de vijf wachtwoorden uit de gelekte lijst te kraken." Naarmate de GPU-prestaties blijven verbeteren, wordt de resterende beveiligingsbuffertijd voor traditionele wachtwoord-hashes dramatisch korter.

Kaspersky-analyse is van mening dat een belangrijke reden voor de verbetering van de aanvalsefficiëntie ligt in de hoge voorspelbaarheid van de menselijke wachtwoordselectie zelf. Door patroonanalyse van meer dan 200 miljoen gelekte wachtwoorden ontdekten onderzoekers dat veel gebruikers nog steeds 'routinematige' wachtwoorden gebruiken, zoals gewone woorden, cijferreeksen en toetsenbordreekscombinaties. Dergelijke patronen kunnen eenvoudig worden geïntegreerd in woordenboekaanvallen en voor regels geoptimaliseerde kraakalgoritmen, waardoor de tijd die nodig is voor uitgebreide zoekopdrachten aanzienlijk wordt verkort.

Dit onderzoek staat ook in contrast met de vorige ronde van soortgelijke analyses die Kaspersky in 2024 uitvoerde. De resultaten laten zien dat de algehele breekbaarheid van wachtwoorden in 2026 licht is verslechterd vergeleken met twee jaar geleden. Hoewel de omvang niet groot is, slechts een stijging van een paar procentpunten, beweegt de trend zich nog steeds in de richting van 'gemakkelijker doorbroken'. Kaspersky wees erop dat de belangrijkste motivatie voor aanvallers om "de snelheid te verhogen" voortkomt uit de jaarlijkse iteratie van GPU-prestaties, terwijl verbeteringen in de wachtwoordgewoonten van gebruikers bijna zijn gestagneerd, waardoor de kloof tussen aanval en verdediging steeds groter wordt.

In de discussie over "Wereldwachtwoorddag" zijn veel beveiligingsexperts van mening dat het, in plaats van het blijven vieren van "Wachtwoorddag", beter is om deze dag te veranderen in "Vaarwel Wachtwoorddag" om de industrie te promoten om zo snel mogelijk af te komen van de afhankelijkheid van één enkel wachtwoord, of in ieder geval de beveiligingsarchitectuur van accounts volledig opnieuw vorm te geven. Hoewel de bewering dat ‘wachtwoorden dood zijn’ al vele jaren herhaaldelijk wordt overdreven, is de realiteit dat de meeste gebruikers en bedrijven nog steeds sterk afhankelijk zijn van wachtwoorden om in te loggen. Beveiligingspromotie-e-mails en marketingcampagnes gaan elk jaar door, maar ze zijn er niet in geslaagd om de huidige situatie van zwakke wachtwoorden, frequent hergebruik en slechte bescherming fundamenteel om te keren.

Chris Gunner, de ‘on-demand CISO’ bij managed service provider Thrive, zei in een e-mailinterview dat het niet nodig is om wachtwoorden volledig achterwege te laten, maar dat het moet worden geïntegreerd in een bredere ‘identiteitsbeveiligingsstrategie’ in plaats van op zichzelf te bestaan. Hij wees erop dat zelfs sterke wachtwoorden, als de identiteits- en toegangsbeheeromgeving geen uniform bestuur heeft, ineffectief kunnen zijn vanwege losse configuratie, sessiekaping of misbruik van toestemming. Daarom kunnen wachtwoorden het beste gebonden zijn aan de tweede factor, waarbij prioriteit wordt gegeven aan factoren zoals biometrie die moeilijker te omzeilen zijn.

Gunner stelde verder voor om multi-factor authenticatie te integreren met identiteitsbeheer en terminalbescherming om een completer zero-trust-model op te bouwen en het risico op laterale verplaatsing te verminderen nadat een enkel account in gevaar is gebracht door middel van verfijnde toegangscontrole en continue verificatie. Volgens hem moeten organisaties ervan uitgaan dat ‘vroeg of laat de eerste deur wordt geopend’ en daarachter meerdere verdedigingslagen bouwen, in plaats van al hun hoop te vestigen op complexe wachtwoorden en ‘juiste hash-opslag’.

Steven Furnell, senior lid van IEEE en hoogleraar netwerkbeveiliging aan de Universiteit van Nottingham, herinnerde eraan dat het wachtwoordprobleem niet alleen op het niveau kan blijven van 'gebruikers leren zichzelf te redden'. Hij zei dat wachtwoorden in de toekomst niet echt zullen verdwijnen, en dat de inzet van nieuwe generatie beveiligingstechnologieën (zoals wachtwoordloos inloggen, Passkey, enz.) ook uiterst ongelijkmatig is. Veel websites en diensten bieden nog geen ondersteuning, waardoor gebruikers heen en weer moeten schakelen tussen traditionele wachtwoorden en nieuwe oplossingen, wat resulteert in gefragmenteerde ervaringen en naast elkaar bestaande risico's.

Furnell wees erop dat veel huidige diensten gebruikers niet duidelijk uitleggen hoe ze sterke wachtwoorden moeten maken die aan moderne standaarden voldoen, of eenvoudigweg niet voldoende strikt wachtwoordbeleid implementeren, waardoor gebruikers het proces gemakkelijk kunnen registreren of wijzigen via zwakke wachtwoorden, waardoor verborgen gevaren vanaf de bron ontstaan. Volgens hem is het echte signaal dat deze "Wereldwachtwoorddag" zou moeten afgeven niet het opnieuw vragen van gebruikers om "het veiligheidsbewustzijn bewust te vergroten", maar het aansporen van websites en dienstverleners die nog steeds wachtwoorden als de belangrijkste authenticatiemethode gebruiken om hun gepaste veiligheidsverantwoordelijkheden op zich te nemen en de implementatie van veiligere inlogopties en redelijkere wachtwoordvereisten te bevorderen.

Volgens veel experts moet het initiatief, of het nu gaat om het aannemen van strengere regels voor wachtwoordbeheer, of het overstappen op multi-factor authenticatie, Passkey of zelfs "wachtwoordloze" oplossingen, niet volledig bij de eindgebruiker liggen, maar vereist het dat organisaties en dienstverleners systemische architecturale aanpassingen doorvoeren. In een tijd waarin de GPU-rekenkracht overvloedig is en snelle hash-algoritmen zoals MD5 nutteloos zijn, moet elk wachtwoord dat zichzelf als "complex, willekeurig en gehasht" beschouwt, niet worden beschouwd als de laatste verdedigingslinie, maar slechts als een basisslot aan de deur. Wat werkelijk de basis van de beveiliging bepaalt, is het hele identiteits- en toegangscontrolesysteem dat erachter zit.