Als reactie op de intensivering van spyware-aanvallen op staatsniveau in de afgelopen jaren, ontwikkelt Google een nieuwe optionele functie voor het Android-systeem: inbraakregistratie. Deze functie is niet bedoeld voor gewone gebruikers, maar helpt netwerkbeveiligingsonderzoekers te controleren of het apparaat is geïnfecteerd door spyware door middel van diepgaande inspectie van systeemlogboeken.

Inbraakregistratie wordt in de geavanceerde Android-beveiligingsmodus geplaatst. De geavanceerde Android-beveiligingsmodus is een optionele functie die door Google is gelanceerd voor Android-gebruikers. Nadat gebruikers deze functie hebben ingeschakeld, worden sommige systeemopties uitgeschakeld om de beveiliging te verbeteren. Na het inschakelen van de geavanceerde beveiligingsmodus zal het bijvoorbeeld aanzienlijk moeilijker zijn om te infecteren via kwetsbaarheden in de browserkernel.

De geavanceerde beveiligingsmodus kan ook omgaan met forensische apparaten die belangrijke informatie uit het systeem proberen te extraheren. Bij een eerdere spyware-aanval op nationaal niveau in Servië gebruikten de Servische autoriteiten door Cellebrite ontwikkelde forensische tools om Android-apparaten te ontgrendelen, installeerden vervolgens spyware en bleven het doelwit in de gaten houden.

Inbraakregistratie kan onderzoekers voorzien van uitgebreide logboeken:

De inbraakregistratiefunctie is in wezen een nieuw type logboek ontwikkeld door Google voor het Android-systeem. Dit nieuwe type log is uitgebreider en gedetailleerder dan het reguliere log van het Android-systeem. Het wordt gebruikt om verschillende softwaregebeurtenissen vast te leggen en bewijsmateriaal te verzamelen, waardoor gebruikers en netwerkbeveiligingsonderzoekers de ins en outs van vermoedelijke spyware-aanvallen kunnen begrijpen.

In het verleden was forensische analyse voornamelijk gebaseerd op logboeken die niet waren ontworpen om indringers te detecteren. Dergelijke logboeken zijn niet erg nuttig voor onderzoekers op het gebied van netwerkbeveiliging, omdat dergelijke logboeken slechts een korte tijd worden bewaard en vaak worden overschreven. De latentie van spyware kan erg lang zijn en als de logbestanden worden overschreven, kunnen onderzoekers de bron van de aanval niet traceren.

Met de inbraakregistratiefunctie zal het systeem, wanneer deze functie is ingeschakeld, elke dag logboeken maken en verzamelen. De verzamelde logbestanden worden gecodeerd met behulp van krachtige algoritmen en geüpload naar het Google-account van de gebruiker. Daarom kunnen onderzoekers, zelfs als de logbestanden lokaal worden gewist, nog steeds via de cloud naar logbestanden blijven zoeken.

Hierbij moet worden vermeld dat de inbraakregistratiefunctie feitelijk in 2025 is ontwikkeld, maar dat Google deze nu pas geleidelijk in gebruik neemt. Google verklaarde in zijn blog dat deze functie wordt uitgerold naar apparaten met de Android 16 december 2025-update of hoger.

Welke trackinggebeurtenissen biedt inbraaklogboekregistratie:

Wanneer werd het Android-apparaat ontgrendeld?

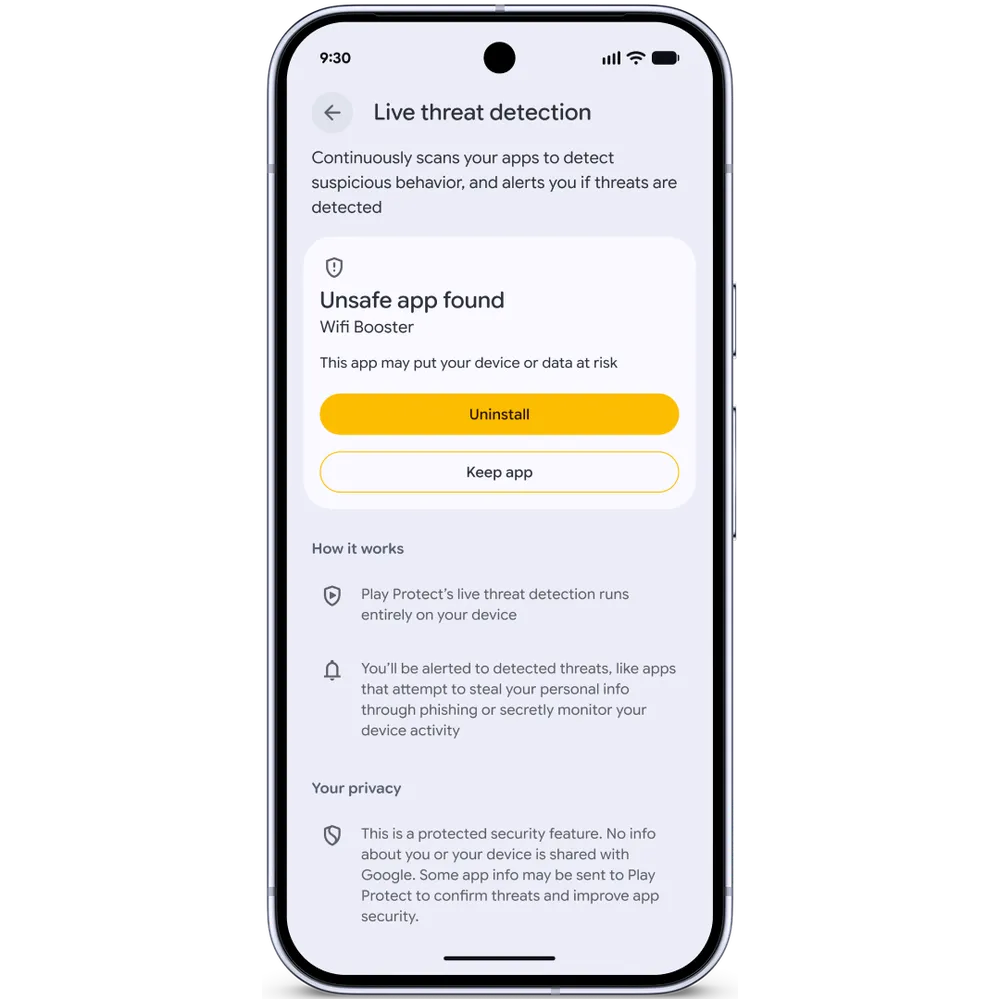

Wanneer een toepassing wordt geïnstalleerd, gestart of verwijderd

Met welke websites of servers is het Android-apparaat verbonden?

Gebruikt iemand het doelapparaat om verbinding te maken met ADB (forensische tools moeten verbinding maken via ADB en de gegevens lezen)

Heeft iemand geprobeerd de logboeken voor de bovenstaande tracering te verwijderen (dit zou erop kunnen wijzen dat iemand bewijs van de aanval probeerde te verbergen)